來源: 編輯:匿名 發表時間:2024-12-23 08:50:17 熱度:3

消費者在享受數字化時代帶來的便利時,個人信息也不可避免地留存在了不同的服務平台上。每年盜取、濫用個人敏感信息的犯罪事件並不罕見,到底是誰在背後收集這些數據?這些數據又是怎么流出的?《財經調查》起底非法販賣個人信息黑色產業鏈條。

日常停車竟能暴露公民敏感信息?!

這幾年,市場上一種被稱爲“智慧停車”的新業態應運而生。它依托於物聯網和大數據技術,覆蓋各種類型的停車場,大大提升了居民出行的便利度。停車信息包括了車輛進入和離开某個地點的完整閉環,屬於《個人信息保護法》規定的敏感個人信息中的行蹤軌跡信息。智慧停車,很智慧,但是夠安全嗎?

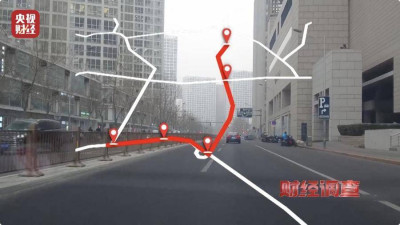

總台記者對北京兩個採用了“智慧停車”系統的停車場進行了技術檢測。駕駛員將車駛入停車場,遠在幾公裏外的專業技術人員,輸入車輛的車牌號後,無需身份驗證,輕而易舉就獲得了車輛所在停車場、車輛入場時間等敏感信息。

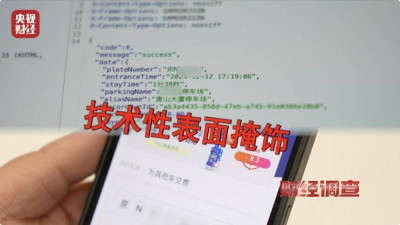

在記者採用同樣的方式測試第三個“智慧”停車場時,並沒有直接顯示出車輛的敏感信息,但經過技術專家的辨別,發現該停車場只是沒有在前台顯示信息,後台實際上有了應答,返回的數據包裏同樣有着車輛敏感信息。專家告訴記者,這樣的招數只能讓消費者不能直接看到。但是,不法分子依然能輕易獲取這些敏感的個人信息。

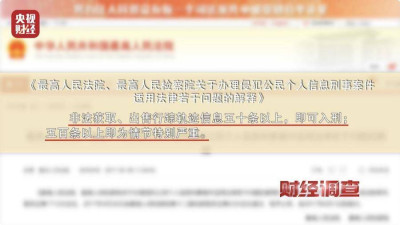

2017年《最高人民法院、最高人民檢察院關於辦理侵犯公民個人信息刑事案件適用法律若幹問題的解釋》中規定:

犯罪分子利用停車信息追蹤社會車輛

違法安裝跟蹤器,對公民人身安全造成巨大隱患

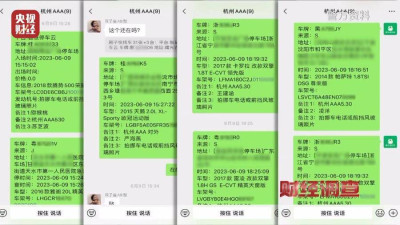

犯罪分子的聊天群裏每天在滾動發布着各種車輛的實時停車信息,包括了車牌號、停車場具體地址、進場時間等等。

被犯罪分子“盯上”的車輛一旦進入停車場,顯示在群裏,幾十分鐘之內,就會被裝上GPS無线定位器,強磁吸附且超長待機。

2023年,安徽碭山網警破獲了一起非法獲取計算機信息系統數據,侵犯公民個人信息的案件。犯罪分子的突破口,就是全國數千個智慧停車服務系統中的數據接口漏洞。據安徽省碭山縣公安局網安大隊偵查中隊中隊長余天龍介紹,全國主流的這些停車場系統,它們都有一個問題是任何一個人都可以爲任何一個車輛去繳費。通過批量地在這些停車場系統裏面進行模擬繳費,獲取返回值進行解析,就可以確定某一台車是不是在某一個停車場系統裏面。

據警方介紹,不法分子通過互聯網接單,幫助客戶尋找指定車輛。在實施犯罪的過程中,正是利用了停車小程序數據接口上的漏洞。之後,短則幾分鐘,貼手就會找到指定車輛,貼上GPS追蹤器。據警方資料顯示,貼手每貼一輛車能獲利800元到1000元。那些位於上遊的入侵停車場數據系統的不法分子更是獲利不菲。

這起案件中,安徽碭山網警成功打掉了這個非法獲取售賣停車數據的犯罪團夥,抓獲犯罪嫌疑人32名,查封遠程服務器9台、關鍵腳本程序5套、車輛位置數據50余萬條。

蘆雲律師向記者介紹,案件中犯罪分子的行爲涉嫌非法侵入計算機信息系統,或者是非法獲取計算機信息系統數據這樣的罪名,那么同時也有可能涉嫌侵犯公民個人信息罪。

2024年10月,法院判決該案系列被告人犯侵犯公民個人信息罪,判決有期徒刑二年至四年不等。

點餐、辦卡、訂酒店,你的個人信息根本藏不住

就連醫院驗血的結果別人也能隨意查看

眼下,騷擾電話和各類騷擾信息一直是困擾廣大消費者的一個問題。最值得注意的是這些推銷對消費者的選擇,也異常精准。中國電子技術標准化研究院網安中心的何延哲表示,問題就出在API上,它也被稱爲應用程序接口,其中與开放、傳輸數據相關的則被稱爲數據接口。

購买機票時,輸入起點、終點的輸入框就是一個接口。消費者進一步點擊某個航班,此時這個網頁鏈接,也是一個數據接口。消費者獲得服務的過程就是一個個數據接口通過不斷與後台進行數據交互來實現的。專家告訴記者,眼下消費市場上的網站和應用程序上,存在着海量的數據接口。僅一個簡單的App應用,平均就擁有成百上千個數據接口,一個小型平台,就可能擁有上萬個數據接口。恰恰是這些承載着海量數據流轉和交互的數據接口正是不法分子眼中的薄弱環節,也逐步成爲他們主要攻擊的目標。

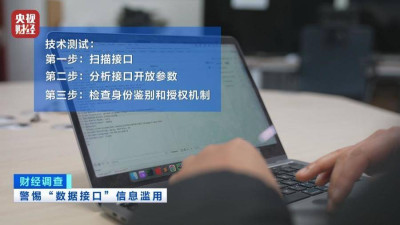

記者會同網絡安全技術專家,針對不同消費場景中數據接口的使用情況進行了一系列實時測試和深入調查。技術測試分爲三步:

——測試場景1:咖啡茶飲店的手機點餐

測試結果:專家僅僅使用最基礎的解碼程序,就輕而易舉地從小程序的數據接口返回的數據包中,獲取了記者下單消費的完整且沒有加密的後台數據。這家咖啡店的網絡小程序數據接口授權不嚴密,導致任意人員能輕易獲取該企業數據庫中用戶的個人信息,比如手機號。

——測試場景2:運動健身購买月卡

測試結果:專家僅僅使用最基礎的解碼程序,就順利通過了該小程序數據接口的用戶身份校驗,毫無阻攔地就拿到了完整且未加密的用戶信息。這其中包括身高、體重、職業、生日等敏感信息。

——測試場景3:生活服務

測試結果:這家企業的小程序接口存在一個非常明顯的漏洞:當消費者查詢的訂單號爲空的時候,該接口就會返回數據庫中所有訂單的信息,這幾乎讓程序平台裏的整個用戶信息都存在極大的泄露風險。敏感信息包括手機號、姓名和居住地址。

——測試場景4:酒店訂房

測試結果:這個小程序的接口雖然做了一定的加密措施,但是由於生成的訂單號非常有規律,專業人員可以根據規律構造查詢指令,也可以很輕易地查看到指定日期的所有訂單信息。

——測試場景5:醫療信息

測試結果:該醫院的小程序也屬於查詢接口授權機制不完善。查詢所有患者的化驗報告應該要管理員權限才能訪問,但是通過這個接口,用普通账號也能查詢,醫院的小程序在權限等級識別上根本就沒有設置任何障礙。

(央視財經客戶端)

標題:財經調查:停車、點餐、訂酒店,信息黑洞瘋狂出賣個人隱私

地址:https://www.vogueseek.com/post/106922.html

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。